- Autor Lauren Nevill nevill@internetdaybook.com.

- Public 2023-12-16 18:51.

- Última modificación 2025-01-23 15:18.

Muchos usuarios de WhatsApp están interesados en cuestiones de privacidad y muchos no están interesados en la protección de la correspondencia, sino en cómo leer la correspondencia de otra persona en WhatsApp de forma remota. ¿Cuáles son las formas de leer la correspondencia y para qué sirve?

Uso del navegador

La forma más eficaz y, al mismo tiempo, más sencilla es utilizar el navegador de su computadora. Para rastrear el whatsapp de otra persona usando un navegador, necesitas muy poco:

- teléfono de la persona;

- una computadora con Google Chrome;

- unos segundos de tiempo libre.

Y necesitas hacer lo siguiente:

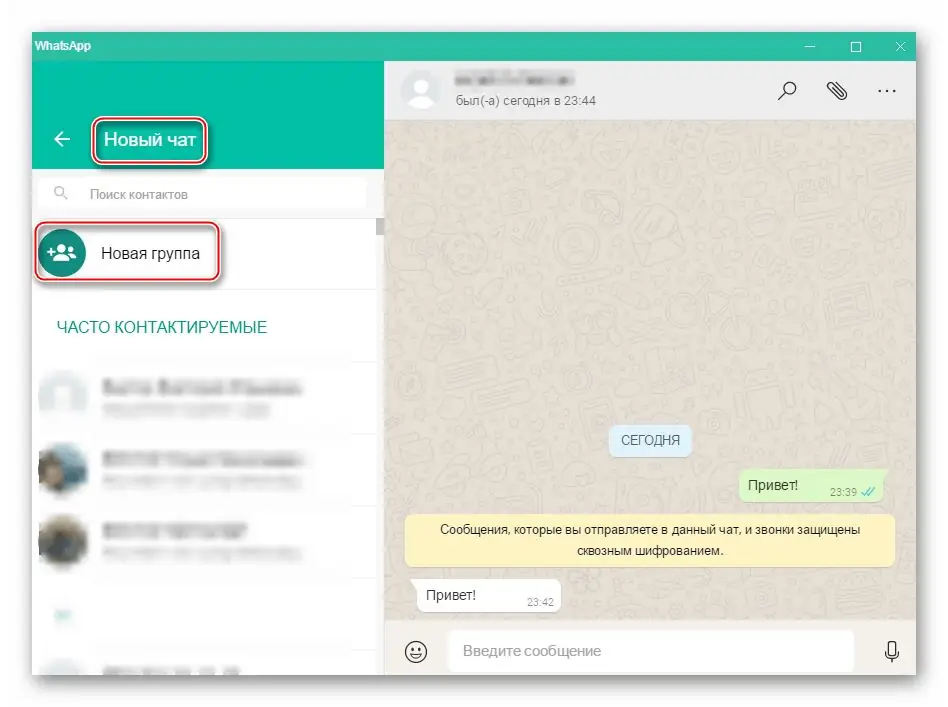

- Vaya al navegador.

- Vaya al recurso de Internet web.whatsapp.com.

- Tome el teléfono del suscriptor, vaya a la aplicación WhatsApp, luego vaya a los chats, luego al menú y a WhatsApp Web.

- Coloque el dispositivo sobre el código de barras y vaya al chat.

Pero este método tiene las siguientes desventajas:

- la persona cuya correspondencia debe leerse debe estar en línea;

- cualquiera puede ver si la "víctima" está en línea. Esto puede ser visto por la propia persona, por lo que puede adivinar que se está viendo su perfil;

- el método no funciona si una persona está sentada en el mensajero a través del iPhone.

También puede utilizar el correo.

Uso de correo

Este método es adecuado para cualquier sistema operativo de dispositivos móviles. Debes hacer lo siguiente:

- Abra el programa y vaya a los chats.

- Seleccione el chat que le interesa.

- Seleccione el punto de envío por correo electrónico.

- Aparecerá un correo con un archivo de correspondencia.

- Envíe una carta con correspondencia a su dirección postal.

Este método tiene varias desventajas:

- no puede leer los mensajes que aparecen después de usar este método;

- tomará mucho tiempo enviar mensajes y cubrir sus huellas;

- necesita una conexión constante a Internet.

Estos dos métodos tienen un inconveniente: para completarlos, debe conservar el teléfono de la persona cuya correspondencia necesita leer.

Conversación simple

Si una persona es nueva en los programas de computadora o simplemente le temen a las contraseñas complejas, puede usar la opción más simple y rápida. Si el objeto de la vigilancia es una persona cercana o querida y usa la función de guardar automáticamente las contraseñas, puede extraerle la contraseña mediante preguntas principales o esperar a que la persona ingrese al mensajero.

En cualquier caso, habiendo recibido un nombre de usuario y contraseña haciendo preguntas o guardando datos mientras la "víctima" está ausente, una persona puede en cualquier momento y a través de cualquier dispositivo ingresar al perfil de otra persona y leer toda la correspondencia que se hizo.

Lo más importante para recordar con este tipo de vigilancia es que la relación entre la "víctima" y el "espía" puede deteriorarse. Por lo tanto, es importante sopesar todo antes de tales acciones y estar preparado para las consecuencias.

Software de spam

Si el método descrito anteriormente es adecuado principalmente para aquellos que están poco versados en computadoras, el programa de spam es adecuado para aquellos que conocen computadoras y entienden al menos algo de programación. Para ellos, usar spambots sería una excelente manera.

La esencia de esta acción de la misma manera es pescar los datos de información necesarios para ingresar al perfil de usuario. La única diferencia es que aquí el "espía" y la "víctima" no se encuentran en persona y no pierden el tiempo haciendo preguntas. Puede escribir el programa usted mismo o intentar encontrarlo en Internet.

El trabajo principal de un programa de spam es que después de ser instalado en la computadora de la víctima, leerá los inicios de sesión y contraseñas, así como otros datos del usuario. Después de eso, enviará datos al correo electrónico especificado, y el "espía" solo tendrá que ingresar estos datos y leer la correspondencia.

Registrador de teclas

Hay algunos usuarios a los que no les gusta ninguno de los métodos anteriores, pero el deseo de averiguar el historial de la correspondencia aún permanece, puede usar otro software espía: keylogger. Por supuesto, aquí, como en todos los demás casos, el problema radica en el hecho de que el "espía" necesita instalar el software apropiado en la PC "víctima".

Hay otro problema importante con este método: un programa como "Keylogger" enviará no solo correspondencia al correo "espía", sino también una lista de todos los sitios visitados por la "víctima". Enviará todo lo que el usuario hizo clic y donde ingresó.

El "espía", después de haber recopilado toda la información recibida, podrá determinar la entrada de datos sin ningún problema. Sin embargo, el programa no servirá de nada si la víctima utiliza la generación y el almacenamiento automático de contraseñas en su computadora. De hecho, en este caso, la persona no ingresará los datos de su cuenta a través del teclado.

Pero también hay varias ventajas de este método. Por ejemplo, el software antivirus utilizado en la computadora no reconoce el registrador de teclas como un virus. Además, el keylogger no está visible en la lista de programas instalados en la computadora, lo que lo hace completamente invisible para el propietario del dispositivo. Y para poder eliminar este espía, en algunos casos solo es necesario reinstalar el sistema operativo.

Intermediarios de internet

Siempre hay alguien que quiere obtener los datos necesarios, sin arriesgar nada y sin dedicar mucho de su tiempo personal a ello. En este caso, el uso de especialistas intermediarios calificados que puedan rastrear la correspondencia puede resolver el problema.

Todo lo que tiene que hacer es encontrar a la persona adecuada que pueda obtener los datos que necesita. Por lo general, encuentran y esperan pedidos en sitios especializados.

Al elegir este método, en la mayoría de los casos, el observador no necesita hacer nada, solo decirle al ejecutante su propia dirección de correo electrónico y todos los datos que se conocen sobre la víctima.

En algunos casos, es posible que también se requiera alguna otra información de la persona. Una vez acordadas las acciones entre el "cliente" y el "contratista", el "cliente" sólo tendrá que pagar los servicios y esperar el momento en que la información aparezca en el correo.

Dependiendo de los detalles del pedido y las calificaciones del "ejecutor", puede enviar al "cliente" un par de contraseña de inicio de sesión o toda la correspondencia con este par.

La principal ventaja de este método es que el "cliente" no necesitará tiempo ni costes mentales. Pero la principal desventaja es que debe pagar por los servicios y, a veces, es una cantidad muy grande. Pero hay una desventaja más, y radica en el hecho de que el "ejecutor" puede ser un estafador, o simplemente "filtrará" información sobre la orden a una "víctima" potencial.

En lugar de una conclusión: ¿qué elegir?

Si concluimos sobre cómo leer la correspondencia de otra persona en WhatsApp de forma remota, podemos notar que el "espía" siempre tendrá que sacrificar al menos algo. Por ejemplo, si usa programas especializados, esto puede llevar a una pérdida total de datos, y si recurre a intermediarios, puede perder dinero.

La forma más óptima y segura es utilizar un keylogger. También puede simplemente obtener la información necesaria y utilizarla. Estos no son métodos del todo remotos, pero para aquellos que quieran arreglárselas con un poco de sangre, son adecuados.

Y nuevamente, es necesario sopesar varias veces todos los pros y contras de rastrear la correspondencia de otra persona en el mensajero de WhatsApp.